SSH چیست و چگونه کار میکند؟ SSH یا Secure Shell یک پروتکل امن شبکهای است که برای ارتباط امن بین کلاینت و سرور از طریق یک محیط رمزگذاریشده استفاده میشود. این پروتکل جایگزین مناسبی برای Telnet و دیگر پروتکلهای ناامن مانند FTP محسوب میشود. در ادامه، به بررسی عمیق این پروتکل، نحوه کار، اجزای اصلی، مزایا و کاربردهای آن خواهیم پرداخت.

تاریخچه و اهمیت SSH

پروتکل SSH در سال ۱۹۹۵ توسط تاتو یلونن (Tatu Ylönen) برای افزایش امنیت انتقال دادهها توسعه یافت. در گذشته، پروتکلهایی مانند Telnet و RSH برای ارتباط از راه دور استفاده میشدند، اما این پروتکلها فاقد رمزگذاری بودند و در برابر حملات مرد میانی (MITM) آسیبپذیر بودند. SSH به دلیل رمزگذاری قوی و احراز هویت دوطرفه، به سرعت به استانداردی در مدیریت امن سرورها تبدیل شد.

SSH چگونه کار میکند؟

۱. ارتباط کلاینت و سرور در SSH

هنگامی که یک کلاینت سعی میکند به یک سرور SSH متصل شود، فرآیند ارتباط به این صورت انجام میشود:

- کلاینت یک درخواست اتصال به سرور ارسال میکند.

- سرور هویت خود را با استفاده از یک کلید عمومی تأیید میکند.

- کلاینت و سرور از طریق یک مکانیسم تبادل کلید (Key Exchange)، کلیدهای رمزگذاریشده را رد و بدل میکنند.

- پس از ایجاد یک کانال امن، کلاینت نام کاربری و رمز عبور خود را ارسال میکند (یا از احراز هویت کلید عمومی استفاده میکند).

- اگر اطلاعات ورود معتبر باشد، کاربر به سرور متصل خواهد شد.

۲. احراز هویت در SSH

دو روش اصلی برای احراز هویت در SSH وجود دارد:

-

احراز هویت مبتنی بر رمز عبور:

در این روش، کاربر باید نام کاربری و رمز عبور خود را وارد کند. این روش امنیت کمتری دارد، زیرا در برابر حملات Brute Force آسیبپذیر است. -

احراز هویت مبتنی بر کلید عمومی:

این روش امنتر است و شامل دو کلید است:- کلید خصوصی (Private Key): که در سیستم کلاینت ذخیره میشود.

- کلید عمومی (Public Key): که در سرور ثبت شده است.

هنگام احراز هویت، کلاینت یک پیام رمزگذاریشده با کلید خصوصی خود ارسال میکند و سرور این پیام را با کلید عمومی تأیید میکند.

اجزای اصلی SSH

۱. سرور SSH (SSH Server)

سرور SSH نرمافزاری است که ارتباطات ورودی از کلاینتها را مدیریت میکند. پرکاربردترین سرور SSH، نرمافزار OpenSSH است که در اکثر سیستمهای لینوکس و یونیکس بهصورت پیشفرض وجود دارد.

۲. کلاینت SSH (SSH Client)

کلاینت SSH برنامهای است که برای برقراری ارتباط با سرور SSH استفاده میشود. ابزارهای معروف در این زمینه عبارتند از:

- PuTTY: یک کلاینت محبوب برای ویندوز.

- OpenSSH Client: که در لینوکس و macOS بهصورت پیشفرض وجود دارد.

۳. پورت SSH

پورت پیشفرض SSH، پورت ۲۲ است. با این حال، به دلایل امنیتی، پیشنهاد میشود که این پورت را تغییر داده و از یک شماره پورت سفارشی استفاده کنید.

مزایای استفاده از SSH

۱. امنیت بالا

تمام دادههای انتقالی در SSH رمزگذاری میشوند، بنابراین حتی اگر یک مهاجم بتواند ترافیک شبکه را استراق سمع کند، قادر به خواندن اطلاعات نخواهد بود.

۲. فشردهسازی دادهها

SSH امکان فشردهسازی دادهها را فراهم میکند که میتواند سرعت انتقال را افزایش دهد.

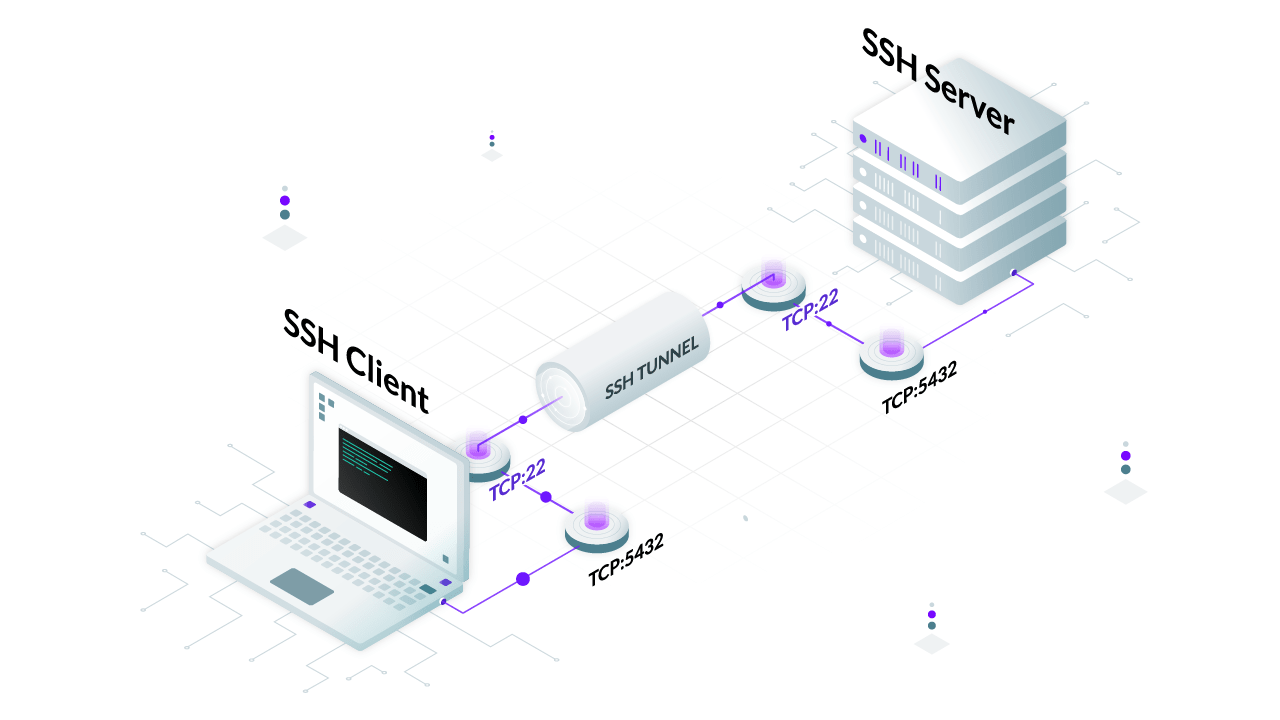

۳. پشتیبانی از تونلسازی (Tunneling)

SSH میتواند تونلهای رمزگذاریشده ایجاد کند که امکان اتصال ایمن به پایگاههای داده، سرویسهای HTTP و دیگر منابع شبکهای را فراهم میکند.

۴. اجرای دستورات از راه دور

یکی از مهمترین قابلیتهای SSH امکان اجرای دستورات از راه دور روی سرور است. این ویژگی برای مدیریت سرورها و اتوماسیون وظایف بسیار مفید است.

SSH در مقابل سایر پروتکلها

| ویژگی | SSH | Telnet | RDP | FTP |

|---|---|---|---|---|

| رمزگذاری | دارد | ندارد | دارد | ندارد |

| امنیت بالا | بله | خیر | متوسط | خیر |

| اجرای دستورات از راه دور | بله | بله | خیر | خیر |

| تونلسازی اطلاعات | بله | خیر | خیر | خیر |

دستورات رایج در SSH

در ادامه برخی از دستورات پرکاربرد در SSH آورده شده است:

| دستور | توضیح |

|---|---|

ssh user@server |

اتصال به سرور SSH |

ssh -p 2222 user@server |

اتصال به سرور SSH با پورت خاص |

scp file.txt user@server:/path |

انتقال فایل به سرور |

ssh-keygen -t rsa |

تولید کلید SSH |

ssh-copy-id user@server |

کپی کلید عمومی به سرور |

نحوه افزایش امنیت در SSH

برای افزایش امنیت سرور SSH، میتوان از روشهای زیر استفاده کرد:

- تغییر پورت پیشفرض SSH به پورت غیرمعمول.

- غیرفعال کردن احراز هویت مبتنی بر رمز عبور و استفاده از کلید عمومی.

- استفاده از فایروال و محدود کردن آدرسهای IP مجاز برای اتصال.

- غیرفعال کردن ورود کاربر root از طریق SSH.

- فعالسازی احراز هویت دو مرحلهای.

نتیجهگیری: ssh چیست و چگونه کار میکند؟

پروتکل SSH یک راهکار ایمن، کارآمد و پرکاربرد برای مدیریت سرورها، اجرای دستورات از راه دور و انتقال دادهها است. با استفاده از رمزگذاری قوی و روشهای مختلف احراز هویت، SSH امنیت بسیار بالاتری نسبت به پروتکلهای قدیمیتر مانند Telnet و FTP ارائه میدهد. برای حفاظت بیشتر، پیشنهاد میشود که تنظیمات امنیتی SSH را بهینه کرده و از کلیدهای عمومی برای احراز هویت استفاده کنید.